악성코드 분석 환경 구축 (1)

보안/악성코드 분석 2012. 6. 27. 11:27악성코드를 분석을 하기 위한 개인 연구실을 구축해보자.

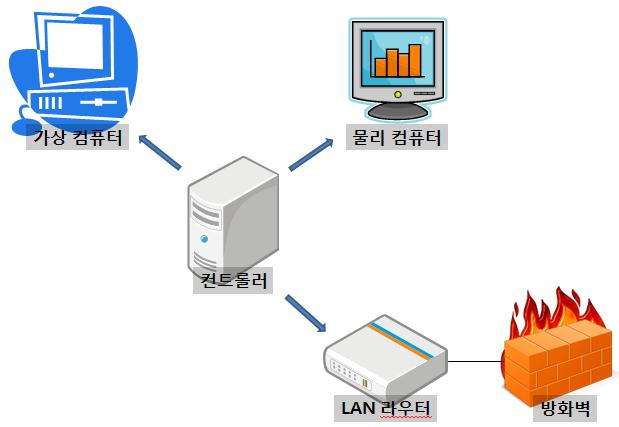

- 그림 1 개인 연구실 구성도 -

물리 컴퓨터 : 악성코드를 실행할 윈도우 기반의 물리 컴퓨터로, Deep Freeze을 이용한 감염 예방,

Truman와 FOG을 이용한 이미지 복구하여, 악성코드를 분석한다. 해당 물리컴퓨터는 악성코드가 가상 환경을

탐지할 경우 유용하게 사용된다.

가상 컴퓨터 : 악성코드를 실행한 윈도우 기반 가상 머신으로, 악성코드에 감염이 되어도 얼마든지

이전 상태로 돌아갈 수 있어, 일반적인 악성코드 분석에 많이 쓰인다. 또 호스트라고 불리기도 한다.

컨트롤러 : 리눅스 기반의 물리 컴퓨터로, 물리 컴퓨터, 가상 컴퓨터를 통제하기 위한 컴퓨터이다.

물리 컴퓨터에서 FOG를 사용했다면, 컨트롤러를 경우에 따라 FOG 서버라 부르기도 한다.

구축시 주의사항

악성코드 분석시 격리된 환경 만들기 때 주의할 사항은 아래와 같다

- 가상화 소프트웨어는 항상 최신버전이여야한다. 가상화 소프트웨어에 존재하는 취약점으로 인해,

악성코드가 가상화 소프트웨어를 실행시키고 있는 로컬 호스트를 감염 시킬 수 있다.

- 격리된 환경에서 내부 패킷을 차단할 수 잇게 방화벽 설정을 한다.

- 실행된 악성코드가 인터넷으로 정송되지 못하게 가상 네트워크 카드를 비활성화하고,

host-only 네트워크 설정을 사용

- USB 드라이버와 같은 이동식 디바이스 접근을 불가능하게 하고, 로컬 호스트와 악성코드를

실행시킬 컴퓨터 사이에는 공유 폴더를 비활성화한다.

- 트로이목마에 감염시, 분석자의 신원을 드러낼 수 있는 정보로 시스템을 설정하지 않는다.

전체적인 구성이 이런식으로 진행된다. 아래 장에서는 세부적으로 네트워크와, 물리 컴퓨터의 사용에 대해 상세히 알아보자.

- 악성코드 분석가의 비법서를 참고하였습니다.

'보안 > 악성코드 분석' 카테고리의 다른 글

| 악성코드 분석 환경 구축 (4) (0) | 2012.07.05 |

|---|---|

| 악성코드 분석 환경 구축 (3) (0) | 2012.06.28 |

| 악성코드 분석 환경 구축 (2) (0) | 2012.06.27 |